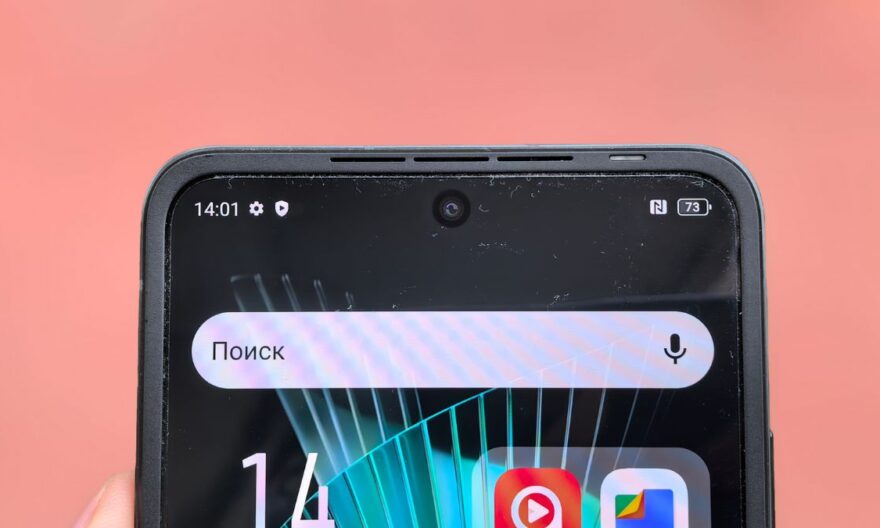

Lo Xiaomi Redmi Note 12 rimane uno smartphone molto popolare, apprezzato per il suo equilibrio tra prestazioni e prezzo. Tuttavia, alcune falle di sicurezza scoperte nell’ecosistema Xiaomi ricordano una realtà meno visibile: un dispositivo performante non è necessariamente un dispositivo sicuro di default.

Questo tipo di vulnerabilità può permettere a un attaccante di accedere a dati sensibili memorizzati sul telefono, a volte senza azione diretta dell’utente. Un semplice ambiente compromesso o un’applicazione malevola può bastare per sfruttare queste falle.

Una falla che agisce spesso in silenzio

Le vulnerabilità software presenti in alcuni smartphone Xiaomi possono colpire diversi strati del sistema. In alcuni casi, permettono:

- l’accesso ad applicazioni senza autorizzazione

- la lettura di dati personali

- lo sfruttamento di permessi di sistema

- l’esecuzione di codice malevolo

Il punto critico qui è l’assenza di segnali visibili per l’utente. A differenza di un attacco classico, nulla indica immediatamente che un problema è in corso.

Applicazioni sensibili in prima linea

Su un dispositivo come lo Xiaomi Redmi Note 12, alcune applicazioni sono particolarmente esposte:

- gestione dei messaggi

- rubrica dei contatti

- galleria foto e file

- applicazioni bancarie o di pagamento

- servizi legati agli account utente

Se una falla viene sfruttata, queste applicazioni possono diventare una porta d’ingresso verso dati privati. In alcuni casi, l’attaccante può persino aggirare le protezioni del sistema sfruttando permessi interni.

Perché queste falle appaiono?

Gli smartphone moderni si basano su sistemi complessi. Diversi fattori possono spiegare l’apparizione di falle:

- un accumulo di strati software

- applicazioni preinstallate difficili da mettere in sicurezza completamente

- interazioni complesse tra i servizi di sistema

- ritardi nella correzione delle vulnerabilità

In questo tipo di ambiente, un piccolo errore può aprire una breccia sfruttabile.

Un rischio amplificato dall’ecosistema Android

Il sistema Android si basa su una grande diversità di dispositivi, il che complica la gestione delle patch di sicurezza. Ogni costruttore, incluso Xiaomi, deve adattare e distribuire i propri aggiornamenti.

Ciò crea uno scarto tra:

- la scoperta di una falla

- e la sua correzione effettiva su tutti i dispositivi

Durante questo lasso di tempo, alcuni utenti rimangono esposti senza saperlo.

I segnali che devono allertare

Anche se gli attacchi possono essere discreti, alcuni comportamenti anomali possono indicare un problema:

- rallentamenti insoliti

- consumo eccessivo della batteria

- applicazioni che si aprono da sole

- attività di rete sospette

- permessi modificati senza azione da parte vostra

Questi segnali non confermano sempre un attacco, ma meritano una verifica.

Le azioni da adottare immediatamente

Di fronte a questo tipo di rischio, alcune misure semplici riducono fortemente l’esposizione.

Installare gli aggiornamenti senza attendere

Le patch di sicurezza sono la prima linea di difesa. È essenziale verificare regolarmente gli aggiornamenti di sistema e installarli non appena disponibili.

Limitare le applicazioni installate

Più ci sono applicazioni, più aumenta la superficie di attacco. Si consiglia di eliminare le applicazioni inutilizzate e di privilegiare fonti affidabili.

Controllare i permessi

Ogni applicazione dispone di permessi. Verificare e limitare questi accessi riduce i rischi di sfruttamento.

Evitare le connessioni inutili

Disattivare il Wi-Fi, il Bluetooth o la localizzazione quando non sono necessari limita i vettori di attacco.

Una vigilanza necessaria quotidianamente

Lo Xiaomi Redmi Note 12 rimane uno smartphone affidabile nel suo uso classico. Ma come ogni dispositivo connesso, è esposto a potenziali falle.

La sicurezza non dipende solo dal costruttore. Si basa anche sulle abitudini dell’utente: aggiornamenti, gestione delle applicazioni e controllo degli accessi.

In un ambiente in cui gli attacchi diventano sempre più discreti, adottare un approccio proattivo rimane la migliore protezione per preservare i propri dati sensibili.